Презентація на тему:

Кримінально правовий аспект охорони інформації

Завантажити презентацію

Кримінально правовий аспект охорони інформації

Завантажити презентаціюПрезентація по слайдам:

Кримінально-правова охорона інформаційної безпеки в Україні Тема 17 курсу Особливої частини кримінального права України

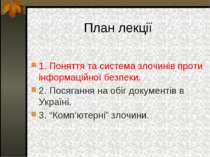

План лекції 1. Поняття та система злочинів проти інформаційної безпеки. 2. Посягання на обіг документів в Україні. 3. “Комп’ютерні” злочини.

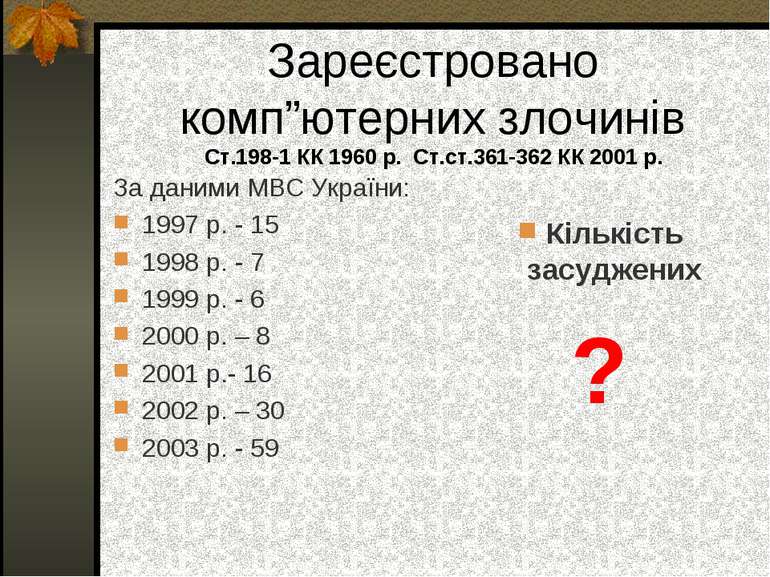

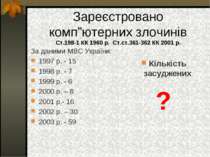

Зареєстровано комп”ютерних злочинів Ст.198-1 КК 1960 р. Ст.ст.361-362 КК 2001 р. За даними МВС України: 1997 р. - 15 1998 р. - 7 1999 р. - 6 2000 р. – 8 2001 р.- 16 2002 р. – 30 2003 р. - 59 Кількість засуджених ?

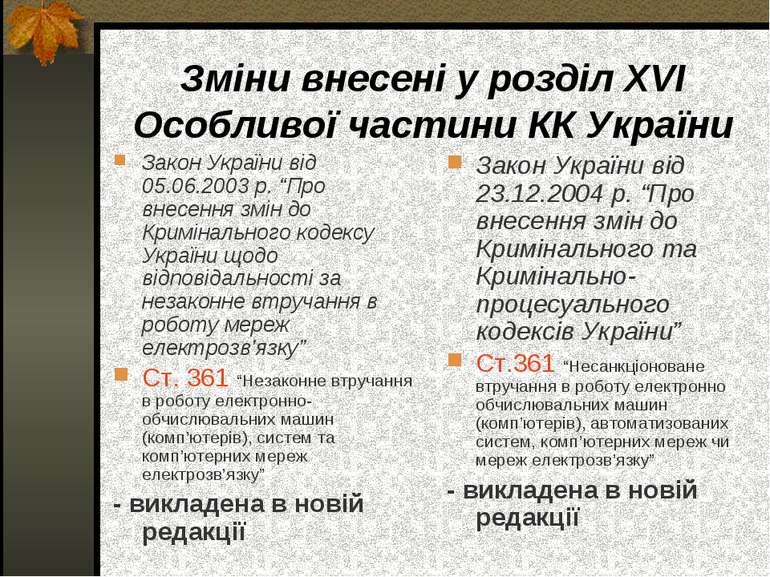

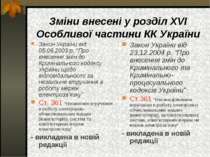

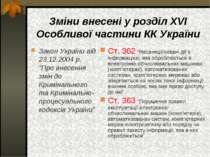

Зміни внесені у розділ ХVІ Особливої частини КК України Закон України від 05.06.2003 р. “Про внесення змін до Кримінального кодексу України щодо відповідальності за незаконне втручання в роботу мереж електрозв’язку” Ст. 361 “Незаконне втручання в роботу електронно-обчислювальних машин (комп’ютерів), систем та комп’ютерних мереж електрозв’язку” - викладена в новій редакції Закон України від 23.12.2004 р. “Про внесення змін до Кримінального та Кримінально-процесуального кодексів України” Ст.361 “Несанкціоноване втручання в роботу електронно обчислювальних машин (комп’ютерів), автоматизованих систем, комп’ютерних мереж чи мереж електрозв’язку” - викладена в новій редакції

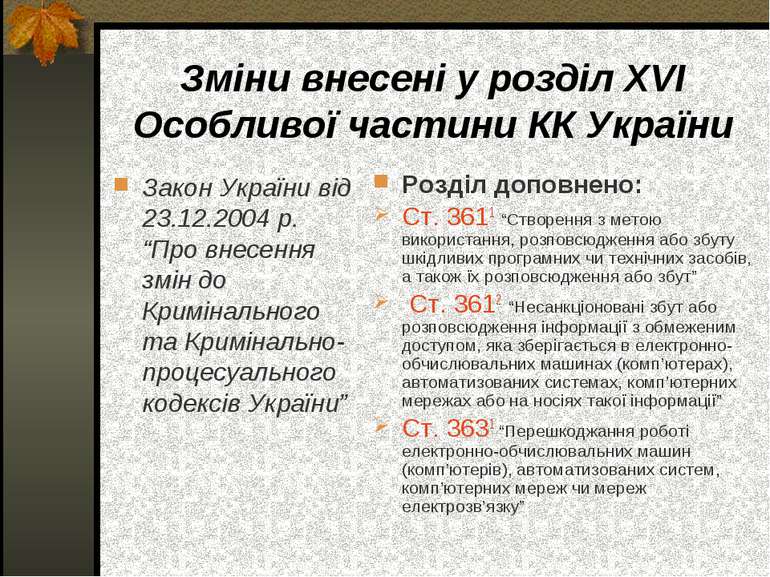

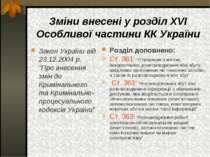

Зміни внесені у розділ ХVІ Особливої частини КК України Закон України від 23.12.2004 р. “Про внесення змін до Кримінального та Кримінально-процесуального кодексів України” Розділ доповнено: Ст. 3611 “Створення з метою використання, розповсюдження або збуту шкідливих програмних чи технічних засобів, а також їх розповсюдження або збут” Ст. 3612 “Несанкціоновані збут або розповсюдження інформації з обмеженим доступом, яка зберігається в електронно-обчислювальних машинах (комп’ютерах), автоматизованих системах, комп’ютерних мережах або на носіях такої інформації” Ст. 3631 “Перешкоджання роботі електронно-обчислювальних машин (комп’ютерів), автоматизованих систем, комп’ютерних мереж чи мереж електрозв’язку”

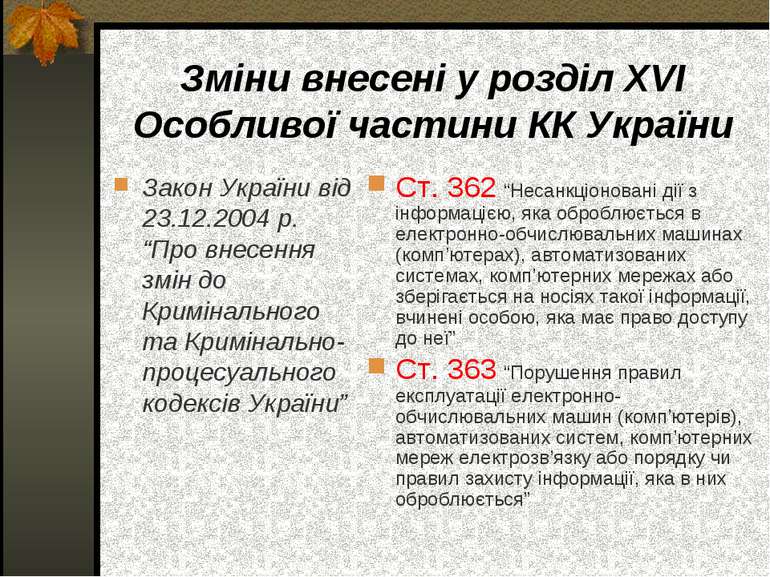

Зміни внесені у розділ ХVІ Особливої частини КК України Закон України від 23.12.2004 р. “Про внесення змін до Кримінального та Кримінально-процесуального кодексів України” Ст. 362 “Несанкціоновані дії з інформацією, яка оброблюється в електронно-обчислювальних машинах (комп’ютерах), автоматизованих системах, комп’ютерних мережах або зберігається на носіях такої інформації, вчинені особою, яка має право доступу до неї” Ст. 363 “Порушення правил експлуатації електронно-обчислювальних машин (комп’ютерів), автоматизованих систем, комп’ютерних мереж електрозв’язку або порядку чи правил захисту інформації, яка в них оброблюється”

План лекції 1. Поняття та система злочинів проти інформаційної безпеки. 2. Посягання на обіг документів в Україні. 3. “Комп’ютерні” злочини.

Інформаційна безпека як родовий об’єкт злочинів охоронювані кримінальним законом суспільні відносини, які складаються з приводу захисту інформації та її матеріальних носіїв від несанкціонованого впливу

Предмет злочинів проти інформаційної безпеки 1) власне інформація; 2) носії інформації; 3) матеріальні засоби, які забезпечують достовірність інформації.

Система злочинів проти інформаційної безпеки За предметом (залежно від його виду): - злочини, предметом яких є інформація; - злочини, які вчиняються щодо матеріальних носіїв інформації; - злочини вчинені щодо засобів забезпечення достовірності інформації.

Система злочинів проти інформаційної безпеки За предметом (з врахуванням ступеня відкритості інформації): 1) відкритої інформації; 2) інформації з обмеженим доступом: - таємної; - конфіденційної.

Система злочинів проти інформаційної безпеки За предметом (наявність/відсутність офіційності інформації: - вчинені щодо документів; - вчинені щодо інформації, яка не має форми документів

Система злочинів проти інформаційної безпеки За суб’єктом – злочини, вчинені: - особами, “сторонніми” щодо інформації; - особами, яким відповідна інформація була довірена або стала відома в зв’язку з роботою

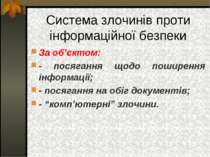

Система злочинів проти інформаційної безпеки За об’єктом: - посягання щодо поширення інформації; - посягання на обіг документів; - “комп’ютерні” злочини.

План лекції 1. Поняття та система злочинів проти інформаційної безпеки. 2. Посягання на обіг документів в Україні. 3. “Комп’ютерні” злочини.

План лекції 1. Поняття та система злочинів проти інформаційної безпеки. 2. Посягання на обіг документів в Україні. 3. “Комп’ютерні” злочини.

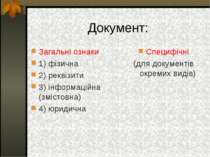

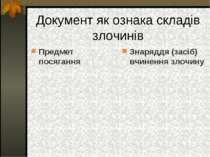

Документ: Загальні ознаки 1) фізична 2) реквізити 3) інформаційна (змістовна) 4) юридична Специфічні (для документів окремих видів)

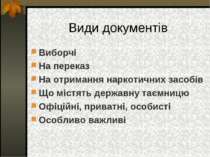

Види документів Виборчі На переказ На отримання наркотичних засобів Що містять державну таємницю Офіційні, приватні, особисті Особливо важливі

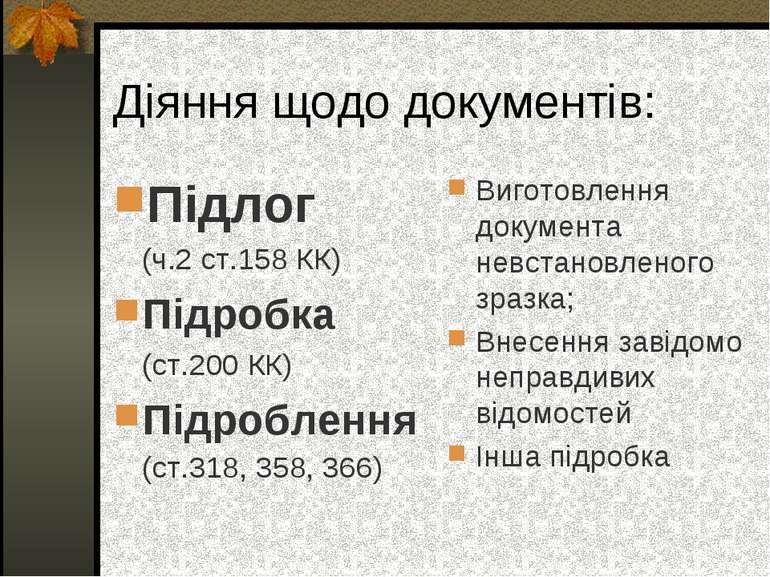

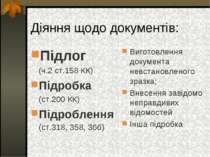

Діяння щодо документів: Підлог (ч.2 ст.158 КК) Підробка (ст.200 КК) Підроблення (ст.318, 358, 366) Виготовлення документа невстановленого зразка; Внесення завідомо неправдивих відомостей Інша підробка

Діяння щодо документів: Викрадення, привласнення, вимагання, заволодіння шляхом шахрайства або зловживання службовим становищем (ст.357)

План лекції 1. Поняття та система злочинів проти інформаційної безпеки. 2. Посягання на обіг документів в Україні. 3. “Комп’ютерні” злочини.

Комп’ютерна техніка Електронно-обчислювальні машини (комп‘ютери) Автоматизовані системи Комп‘ютерні мережі Мережі електрозв‘язку Технічні засоби, призначені для незаконного проникнення... Носії інформації

Комп’ютерна техніка Ознаки: 1) предметність 2) системність 3) інформаційність 4) програмність

Математичне (програмне) забезпечення Шкідливі програмні засоби, призначені для несанкціонованого втручання...

Математичне (програмне) забезпечення Ознаки: 1) юридична 2) соціально-економічна 3) формальна вираженість. 4) технічна

Комп’ютерна інформація Інформація Інформація з обмеженим доступом, яка зберігається в ЕОМ. . . Інформація, яка обробляється в ЕОМ... (до якої має доступ особа)

Діяння в складах злочинів, передбачених розділом ХУІ КК Втручання в роботу ЕОМ Створення, розповсюдження, збут (шкідливих програмних чи технічних засобів)

Діяння в складах злочинів, передбачених розділом ХУІ КК Несанкціонований збут або розповсюдження інформації Зміна, знищення або блокування інформації Перехоплення або копіювання інформації

Несанкціонований збут або розповсюдження інформації Порушення правил експлуатації ЕОМ... Масове розповсюдження повідомлень електрозв‘язку

Схожі презентації

Категорії