Презентація на тему:

історія вивчення клітини

Завантажити презентацію

історія вивчення клітини

Завантажити презентаціюПрезентація по слайдам:

Інформаційна безпека особистості Проблемне питання Як забезпечити інформаційну безпеку та дотримання авторських прав »

Безпека мережі Безпе ка мере жі (Network security) — заходи, які захищають інформаційну мережу від несанкціонованого доступу, випадкового або навмисного втручання в роботу мережі або спроб руйнування її компонентів. Безпека інформаційної мережі включає захист обладнання, програмного забезпечення, даних і персоналу.

ІНФОРМАЦІЙНА БЕЗПЕКА Це стан захищеності систем обробки і зберігання даних, при якому забезпечено конфіденційність, доступність і цілісність інформації, або комплекс заходів, спрямованих на забезпечення захищеності інформації від несанкціонованого доступу, використання, оприлюднення, руйнування, внесення змін, ознайомлення, перевірки, запису чи знищення (у цьому значенні частіше використовують термін «захист інформації»).

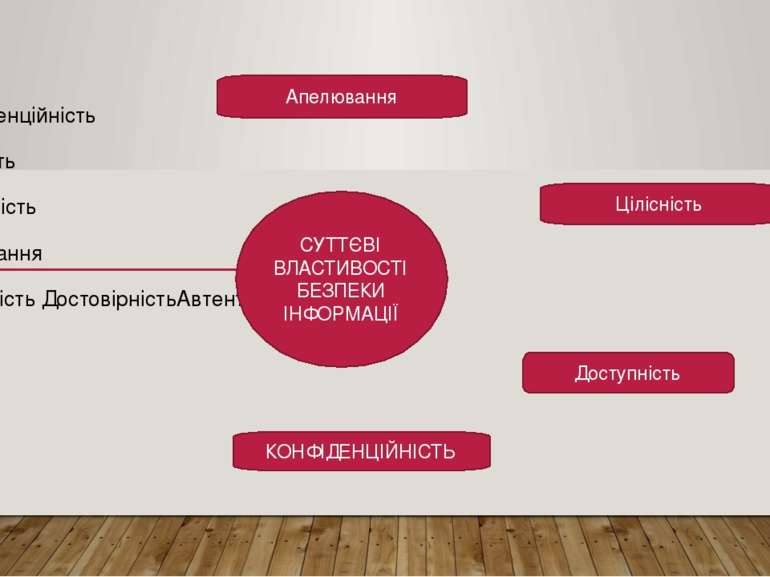

Конфіденційність Цілісність Доступність Апелювання Підзвітність ДостовірністьАвтентичність СУТТЄВІ ВЛАСТИВОСТІ БЕЗПЕКИ ІНФОРМАЦІЇ КОНФІДЕНЦІЙНІСТЬ Доступність Цілісність Апелювання

Як гарнатувати власну інформаційну безпеку Користувачі вибирають або їм призначаються ID і пароль або інші перевірки автентичності інформації, що дозволяє їм здійснити доступ до інформації і програм у рамках своїх повноважень. Мережева безпека охоплює різні комп'ютерні мережі, як державні, так і приватні, які використовуються в повсякденних робочих місцях для здійснення угод і зв'язків між підприємствами, державними установами та приватними особами. Мережева безпека починається з аутентифікації, що зазвичай включає в себе ім'я користувача і пароль.

Способи захисту авторських прав Існує велика кількість неюрисдикційних форм захисту авторських прав, які включають, наприклад, такі технічні форми захисту прав автора у мережі Інтернет, як захист твору від копіювання, встановлення шифру доступу до твору, поширення програм, які не дозволяють роздруковувати документ або зберігати його в пам'яті носія інформації та багато інших технічних і маркетингових механізмів захисту авторських прав в мережі Інтернет.

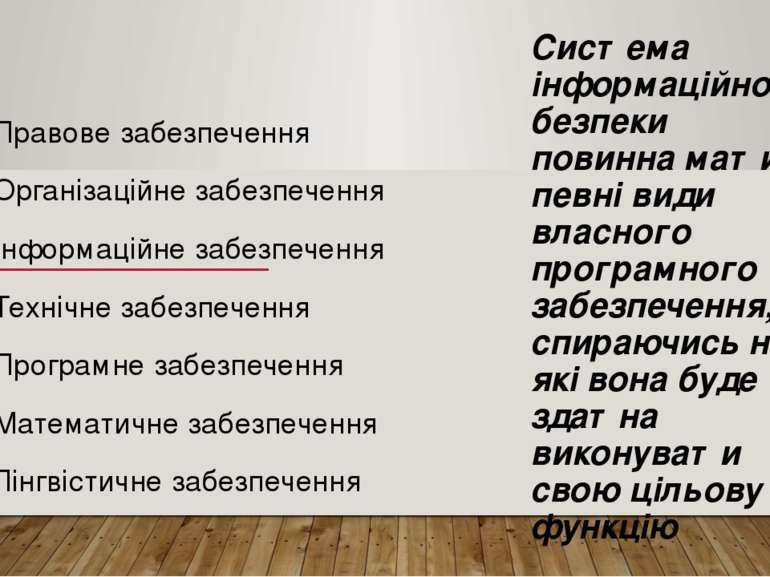

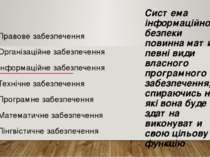

Система інформаційної безпеки повинна мати певні види власного програмного забезпечення, спираючись на які вона буде здатна виконувати свою цільову функцію 1. Правове забезпечення 2. Організаційне забезпечення 3. Інформаційне забезпечення 4. Технічне забезпечення 5. Програмне забезпечення 6. Математичне забезпечення 7. Лінгвістичне забезпечення

Схожі презентації

Категорії