Презентація на тему:

Програма впровадження cистеми інформаційної безпеки відповідно до стандарту

Завантажити презентацію

Програма впровадження cистеми інформаційної безпеки відповідно до стандарту

Завантажити презентаціюПрезентація по слайдам:

Програма впровадження cистеми інформаційної безпеки відповідно до стандарту ISO/IEC 27001:2005 Київ, 2012

Наші консультанти Заїка Анатолій Григорович Тел.: 067-132-50-99 E-mail: Аnatoliy.zaika@gmail.com Колотенко Олександр Миколайович З 2001 року - менеджер, сертифікований Європейською організацією якості (EOQ). З 2004 року - аудитор систем управління якістю. З 2009 року - головний консультант Європейської організації якості. В п'яти установах впроваджені з його участю системи менеджменту якістю отримали сертифікати відповідності міжнародним стандартам. Тел.: 099-038-19-94 E-mail: А.kolotenko@gmail.com Досвідчений фахівець в банківській справі. Досвід роботи на керівних посадах в банках більше 15 років та в страхуванні більше 5 років. Автор спеціалізованих тренінгових програм з питань організації системи внутрішнього контролю та внутрішнього аудиту, управління ризиками в банках. Учасник проектів по впровадженню інноваційних технологій в банках та страхових компаніях.

Завдяки: Наша місія: Ми хочемо стати надійним партнером в сфері налагодження якісного менеджменту підприємства при: Наші консультанти

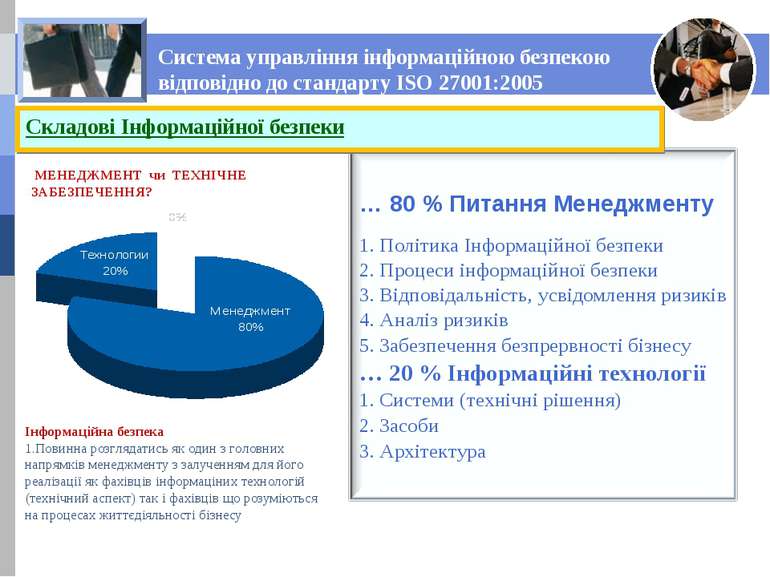

МЕНЕДЖМЕНТ чи ТЕХНІЧНЕ ЗАБЕЗПЕЧЕННЯ? Система управління інформаційною безпекою відповідно до стандарту ISO 27001:2005 Складові Інформаційної безпеки Інформаційна безпека 1.Повинна розглядатись як один з головних напрямків менеджменту з залученням для його реалізації як фахівців інформаціних технологій (технічний аспект) так і фахівців що розуміються на процесах життєдіяльності бізнесу

* Сутність інформаційної безпеки Система управління інформаційною безпекою відповідно до стандарту ISO 27001:2005

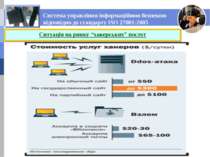

* Ситуація на ринку “хакерських” послуг Система управління інформаційною безпекою відповідно до стандарту ISO 27001:2005

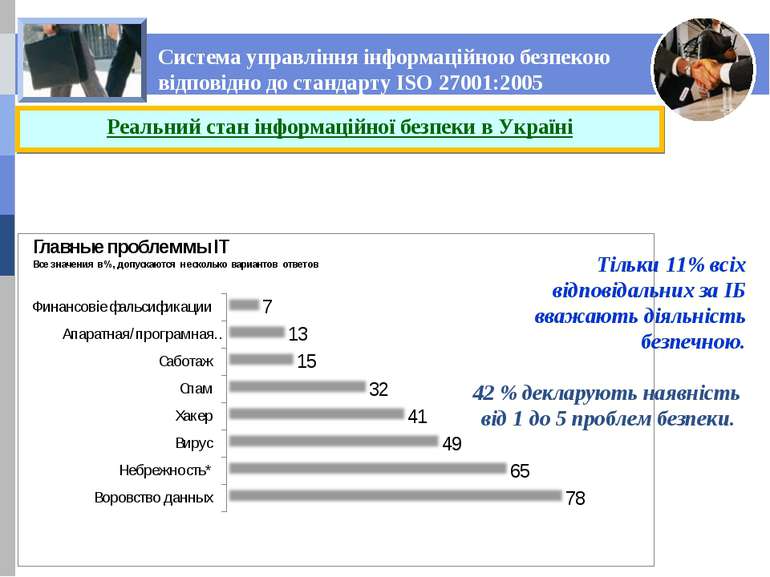

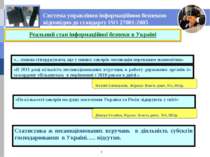

Тільки 11% всіх відповідальних за IБ вважають діяльність безпечною. 42 % декларують наявність від 1 до 5 проблем безпеки. Реальний стан інформаційної безпеки в Україні Система управління інформаційною безпекою відповідно до стандарту ISO 27001:2005

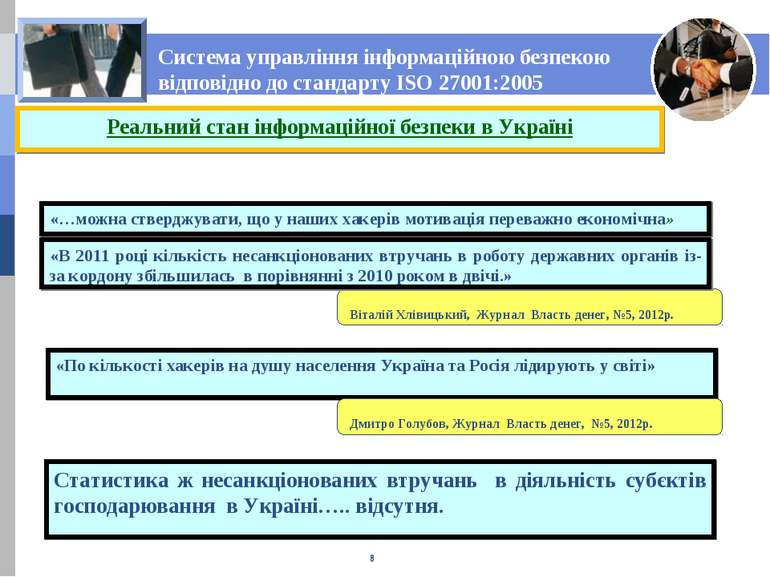

* «…можна стверджувати, що у наших хакерів мотивація переважно економічна» Система управління інформаційною безпекою відповідно до стандарту ISO 27001:2005 Віталій Хлівицький, Журнал Власть денег, №5, 2012р. «В 2011 році кількість несанкціонованих втручань в роботу державних органів із-за кордону збільшилась в порівнянні з 2010 роком в двічі.» Статистика ж несанкціонованих втручань в діяльність субєктів господарювання в Україні….. відсутня. «По кількості хакерів на душу населення Україна та Росія лідирують у світі» Дмитро Голубов, Журнал Власть денег, №5, 2012р. Реальний стан інформаційної безпеки в Україні

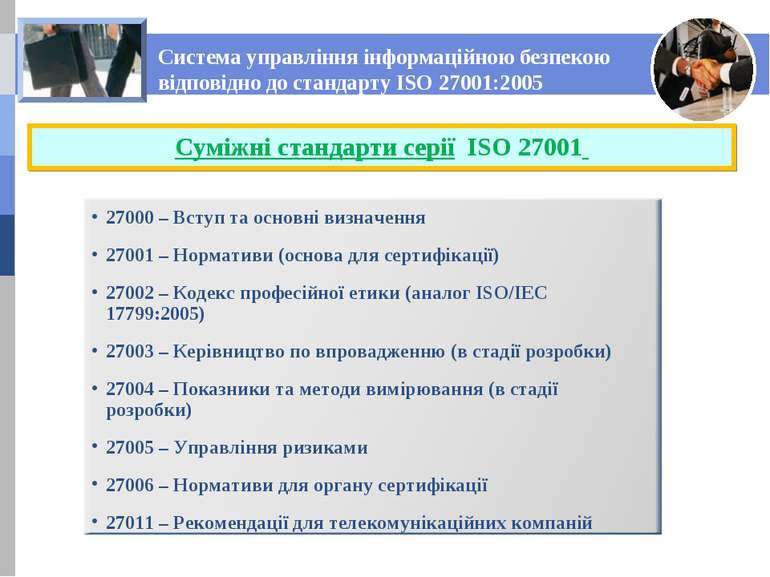

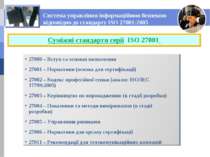

27000 – Вступ та основні визначення 27001 – Нормативи (основа для сертифікації) 27002 – Кодекс професійної етики (аналог ISO/IEC 17799:2005) 27003 – Керівництво по впровадженню (в стадії розробки) 27004 – Показники та методи вимірювання (в стадії розробки) 27005 – Управління ризиками 27006 – Нормативи для органу сертифікації 27011 – Рекомендації для телекомунікаційних компаній Система управління інформаційною безпекою відповідно до стандарту ISO 27001:2005 Суміжні стандарти серії ISO 27001

Інформаційна безпека – вище ніж: Підрозділ інформаційних технологій Підрозділ безпеки Підрозділ документообороту чи продаж Місце інформаційної безпеки в організаційній структурі Система управління інформаційною безпекою відповідно до стандарту ISO 27001:2005

Моніторнг, аналіз та коригування заходів Вибір заходів по обробці ризиків Управління ризиками Інформаційних активів Інвентаризація інформаційних активів Експертний консалтинг. Визначення реального стану СУІБ Визначення цілі СУІБ 1 2 3 4 5 6 Основні процеси Крок для впровадження СУІБ Система управління інформаційною безпекою відповідно до стандарту ISO 27001:2005

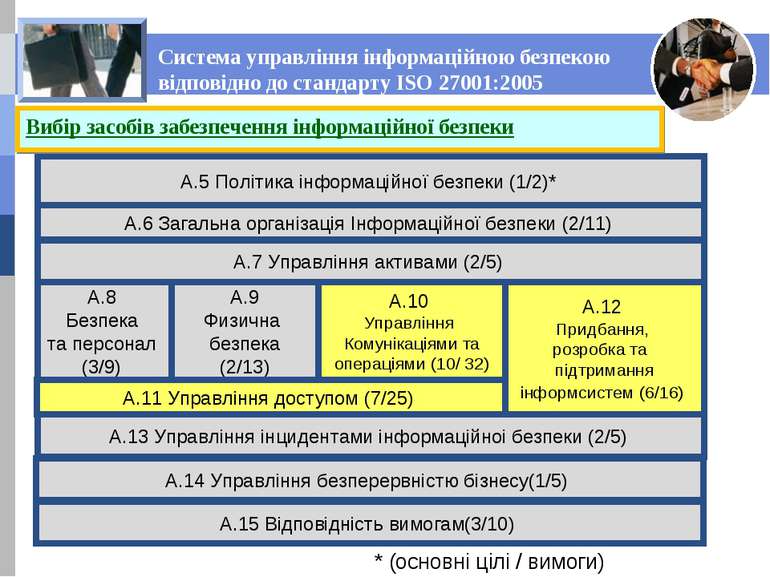

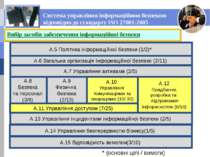

* (основні цілі / вимоги) Вибір засобів забезпечення інформаційної безпеки Система управління інформаційною безпекою відповідно до стандарту ISO 27001:2005

Система управління інформаційною безпекою відповідно до стандарту ISO 27001:2005 Ієрархічна піраміда методологічного забезпечення інформаційної безпеки

1. Є обов”язковими для підготовки до впровадження СУІБ 2. Є основою функціонування СУІБ та складаються з документів першої та другої груп 3. Є технічними документами, які спрямовані на опис способів реалізації заходів безпеки 4. Є допоміжними документами, які деталізують процедури інформаційної безпеки Класифікація документації СУІБ Система управління інформаційною безпекою відповідно до стандарту ISO 27001:2005

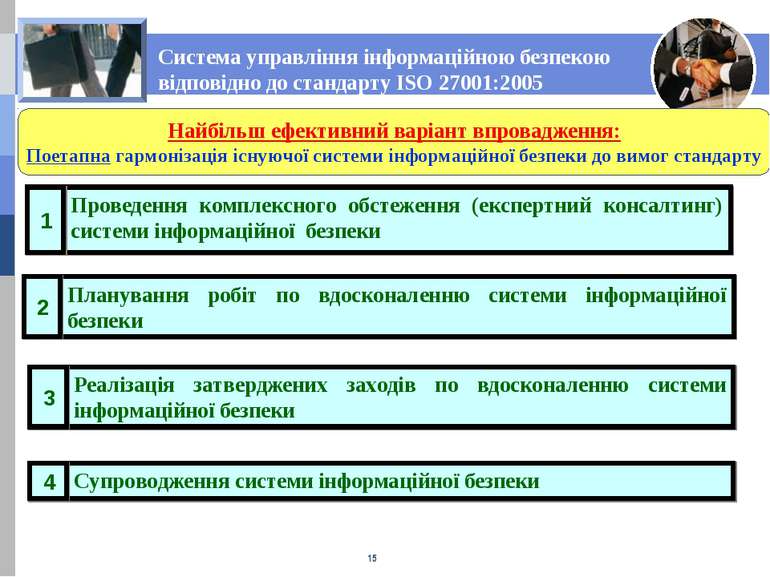

* Проведення комплексного обстеження (експертний консалтинг) системи інформаційної безпеки 1 Планування робіт по вдосконаленню системи інформаційної безпеки Реалізація затверджених заходів по вдосконаленню системи інформаційної безпеки 2 3 Супроводження системи інформаційної безпеки 4 Найбільш ефективний варіант впровадження: Поетапна гармонізація існуючої системи інформаційної безпеки до вимог стандарту Система управління інформаційною безпекою відповідно до стандарту ISO 27001:2005 Company Name

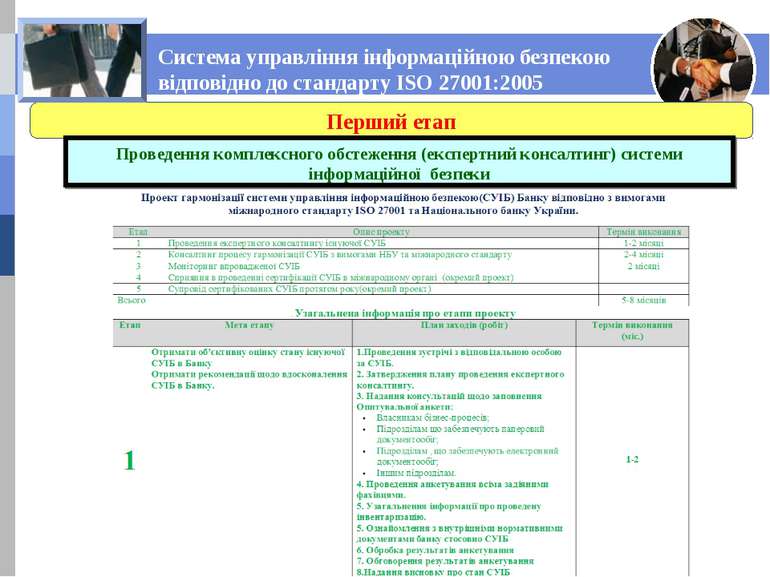

* Перший етап Проведення комплексного обстеження (експертний консалтинг) системи інформаційної безпеки Система управління інформаційною безпекою відповідно до стандарту ISO 27001:2005

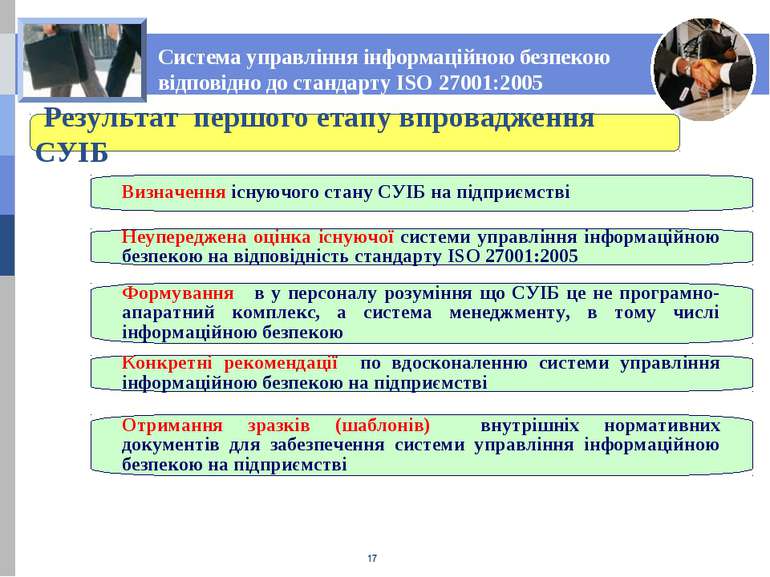

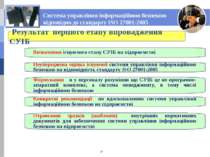

* Система управління інформаційною безпекою відповідно до стандарту ISO 27001:2005 Результат першого етапу впровадження СУІБ Неупереджена оцінка існуючої системи управління інформаційною безпекою на відповідність стандарту ISO 27001:2005 Конкретні рекомендації по вдосконаленню системи управління інформаційною безпекою на підприємстві Отримання зразків (шаблонів) внутрішніх нормативних документів для забезпечення системи управління інформаційною безпекою на підприємстві Формування в у персоналу розуміння що СУІБ це не програмно-апаратний комплекс, а система менеджменту, в тому числі інформаційною безпекою Визначення існуючого стану СУІБ на підприємстві

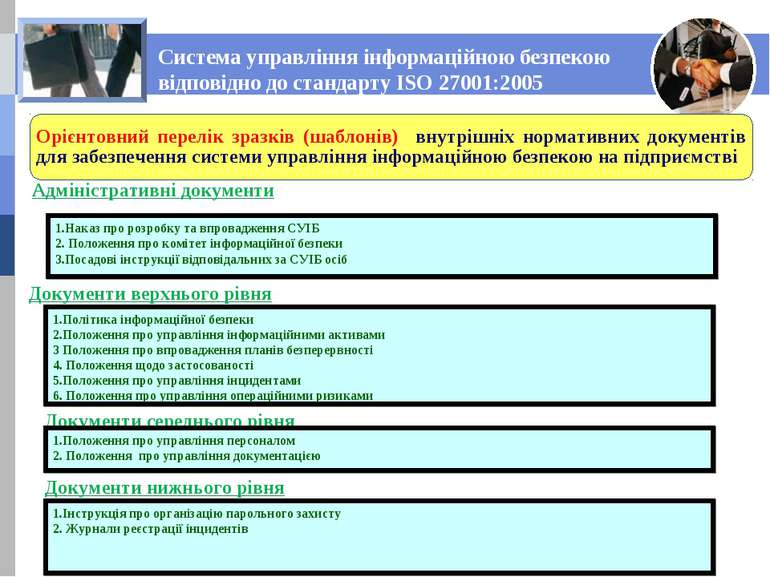

* Орієнтовний перелік зразків (шаблонів) внутрішніх нормативних документів для забезпечення системи управління інформаційною безпекою на підприємстві 1.Наказ про розробку та впровадження СУІБ 2. Положення про комітет інформаційної безпеки 3.Посадові інструкції відповідальних за СУІБ осіб Система управління інформаційною безпекою відповідно до стандарту ISO 27001:2005 Адміністративні документи Документи верхнього рівня Документи середнього рівня Документи нижнього рівня 1.Політика інформаційної безпеки 2.Положення про управління інформаційними активами 3 Положення про впровадження планів безперервності 4. Положення щодо застосованості 5.Положення про управління інцидентами 6. Положення про управління операційними ризиками 1.Положення про управління персоналом 2. Положення про управління документацією 1.Інструкція про організацію парольного захисту 2. Журнали реєстрації інцидентів

* Система управління інформаційною безпекою відповідно до стандарту ISO 27001:2005 Типова форма внутрішнього нормативного документу для забезпечення системи управління інформаційною безпекою на підприємстві Company Name

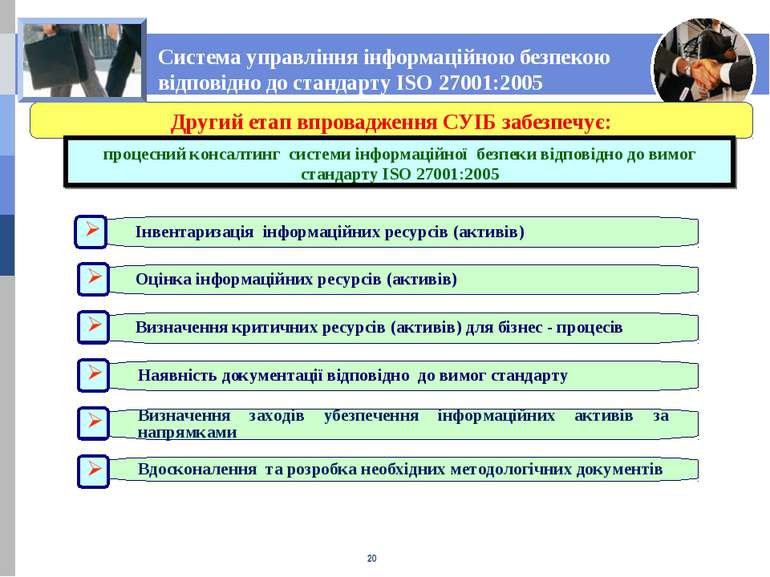

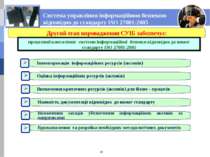

* Другий етап впровадження СУІБ забезпечує: процесний консалтинг системи інформаційної безпеки відповідно до вимог стандарту ISO 27001:2005 Система управління інформаційною безпекою відповідно до стандарту ISO 27001:2005 Інвентаризація інформаційних ресурсів (активів) Оцінка інформаційних ресурсів (активів) Визначення критичних ресурсів (активів) для бізнес - процесів Наявність документації відповідно до вимог стандарту Визначення заходів убезпечення інформаційних активів за напрямками Вдосконалення та розробка необхідних методологічних документів

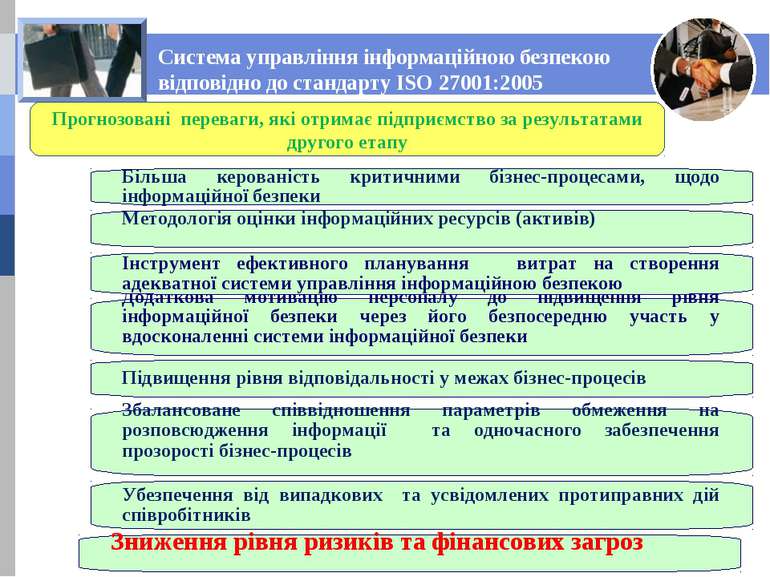

* Підвищення рівня відповідальності у межах бізнес-процесів Більша керованість критичними бізнес-процесами, щодо інформаційної безпеки Збалансоване співвідношення параметрів обмеження на розповсюдження інформації та одночасного забезпечення прозорості бізнес-процесів Додаткова мотивацію персоналу до підвищення рівня інформаційної безпеки через його безпосередню участь у вдосконаленні системи інформаційної безпеки Інструмент ефективного планування витрат на створення адекватної системи управління інформаційною безпекою Методологія оцінки інформаційних ресурсів (активів) Зниження рівня ризиків та фінансових загроз Убезпечення від випадкових та усвідомлених протиправних дій співробітників Прогнозовані переваги, які отримає підприємство за результатами другого етапу Система управління інформаційною безпекою відповідно до стандарту ISO 27001:2005 Company Name

Company Name * Реалізовано дієвий інструмент для формування бюджету інформаційної безпеки Отримана інформація про реальний обсяг та вартість інформаційних активів Проведена оцінка ризику втрати інформаційних активів у грошовому вимірі Результат другого етапу Система управління інформаційною безпекою відповідно до стандарту ISO 27001:2005 Company Name

Перелік реалізованих проектів Впровадження систем менеджменту відповідно до стандартів ISO 9001:2008 та ISO 27001:2005 Переваги залучення “зовнішніх” консультантів

Схожі презентації

Категорії